Immagini Stock - Anonimo Maschera Per Nascondere L'identità Sul Computer Portatile - Internet Penale E Concetto Di Minaccia Per La Sicurezza Informatica.. Image 66136299

giapponese mecha oni maschera robot informatica futuristico logo illustrazione 16721989 Arte vettoriale a Vecteezy

Immagini Stock - Pirata Informatico Anonimo In Maschera Bianca E Felpa Con Cappuccio. Volto Scuro Oscurato Che Fa Gesto Di Silenzio Su Sfondo Scuro, Ladro Di Dati, Attacco Internet, Darknet E Concetto

Immagini Stock - Hacker Con Maschera Rossa Incandescente E Sfondo Scuro. Concetto Di Criminalità Informatica. Image 203023980

Hacker internazionale in pullover nero e maschera nera cercando di hack governo su uno sfondo nero e rosso. Criminalità informatica . Sicurezza informatica Foto stock - Alamy

Udekit Hacker Maschera V per Vendetta Maschera Costume di Halloween Cosplay Puntelli del Partito Bianco : Amazon.it: Moda

Hacker con maschera anonima concetto di sicurezza informatica attacco informatico criminalità informatica | Foto Premium

Maschera Di Carta Sullo Sfondo Di Una Scheda Madre Del Computer. Concetto Sul Tema Della Pirateria Informatica Anonima Immagine Stock - Immagine di anonimo, truciolo: 178653139

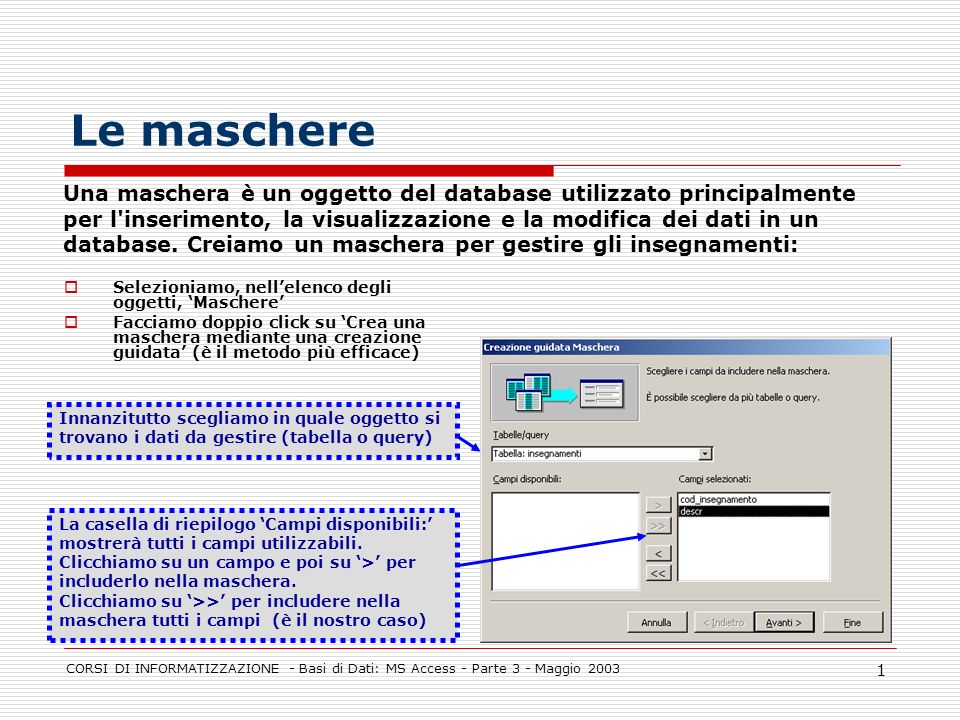

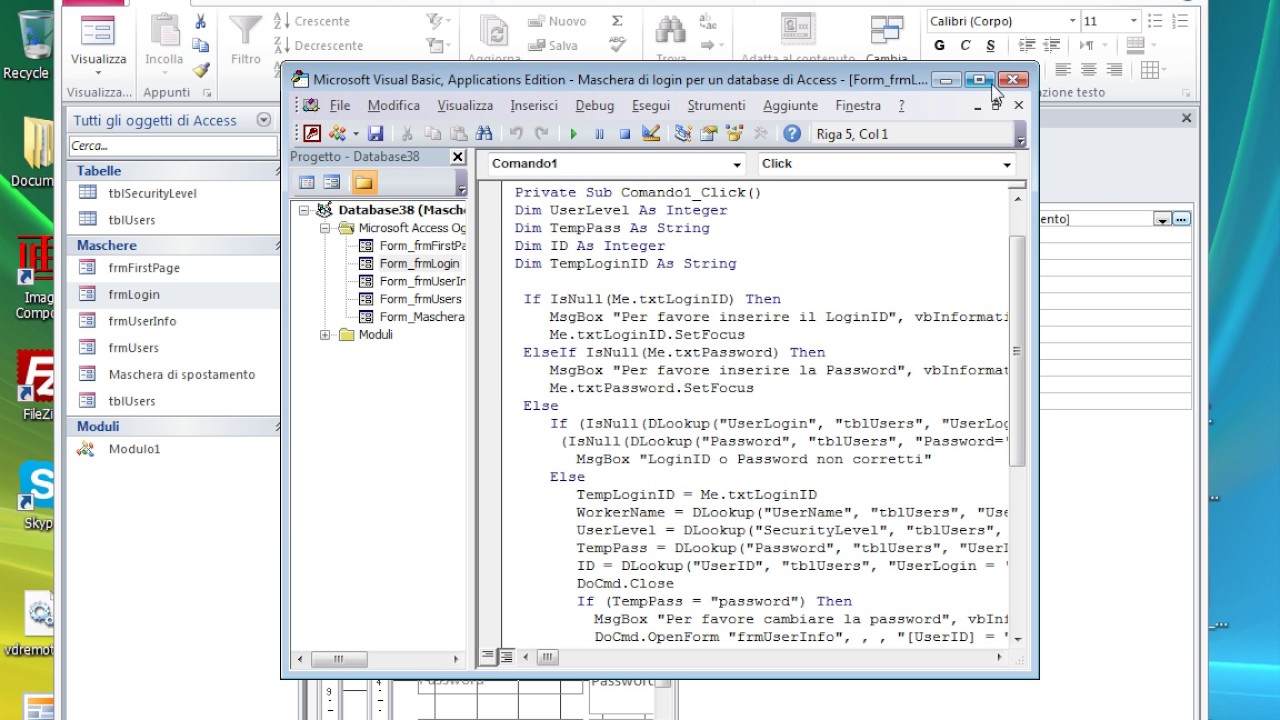

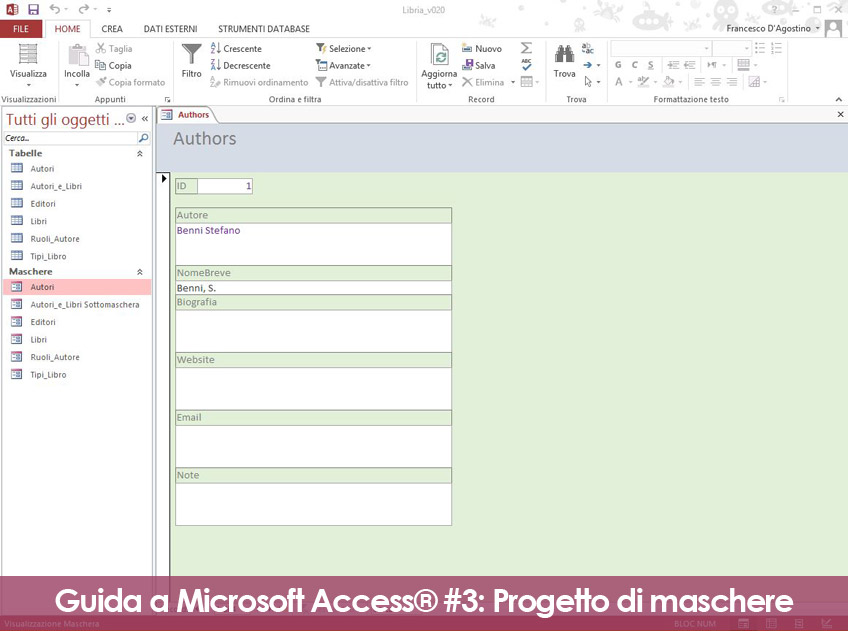

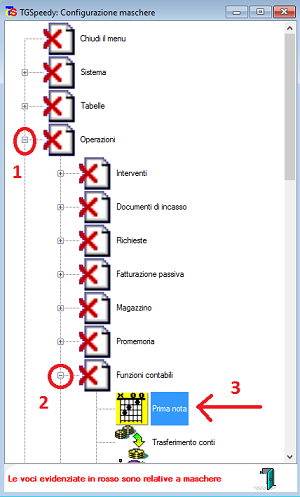

TGSpeedy by SIRIO Informatica s.a.s. > Come fare per ... > Ambiente di lavoro > Gestione Maschere Configurate

Maschera Hacker Sul Computer Per Il Concetto Di Sicurezza Informatica Illustrazione di Stock - Illustrazione di pirata, tasto: 270068584